14

Il panorama industriale attuale è caratterizzato

dalla sempre maggiore diffusione di sistemi

interconnessi tra loro. Tuttavia, nella progetta-

zione e nella costruzione dei singoli compo-

nenti di sistema, i responsabili spesso non

hanno considerato tutti i flussi di comunicazio-

ne tra il sistema in esame ed il resto della rete,

tralasciando quindi l’introduzione della sicu-

rezza informatica già in fase di progetto (secu-

rity by design). Purtroppo è ancora comune

pensare di mettere al sicuro un’azienda con-

centrando l’attenzione sulle tradizionali aree di

competenza IT, trascurando inconsapevol-

mente i rischi derivanti dalle reti di fabbrica –

legati ad esempio a reti wi-fi usate in produzio-

ne, chiavi USB infette o violazioni di connes-

sioni VPN. Gli attacchi subiti in passato hanno

invece dimostrato che le minacce possono ri-

guardare addirittura protocolli industriali spe-

cifici e tecnologie proprietarie.

Nuove vulnerabilità della sicurezza e un nu-

mero crescente di programmi dannosi rendo-

no dunque necessario proteggere computer e

sistemi di controllo delle reti industriali contro

attacchi, malware e accessi non autorizzati.

Nuovi scenari di rischio

Gli attaccanti, in particolare quelli legati ad at-

tività cyber criminali, da qualche anno sono

usciti dalla fase “artigianale” e si sono dotati di

strumenti automatici molto potenti, che molti-

plicano enormemente la loro capacità di colpi-

re a tappeto, in modo sistematico, so-

stanzialmente chiunque. L’automatiz-

zazione degli strumenti di attacco

(che spesso consistono in piattafor-

me software disponibili a poco prezzo

sul dark web) ha permesso a molti

soggetti criminali di ottenere grandi

profitti economici dal mondo del cy-

ber crime, pur non essendo dotati

delle sofisticate competenze informa-

tiche tipiche dei primi hacker. Questo

è fonte di rischi molto seri e spesso

non ben compresi.

Se lo sviluppo dei sistemi di attacco industria-

lizzati ed automatizzati permette un’azione su

larga scala, il crescente impiego di soluzioni

digitali nei sistemi industriali porta ad una con-

temporanea crescita dei nodi esposti al ri-

schio di attacchi. A questo si aggiunge un tas-

so di crescita verso questi sistemi più alto del-

lo sviluppo della capacità di proteggerli.

Come risultato, la forbice tra i costi di attacco

e quelli di difesa si sta sempre più ampliando:

per ogni dollaro investito dagli attaccanti nello

sviluppo di nuovo malware, il costo sopporta-

to dai difensori è esponenzialmente maggiore.

Tutto ciò rende necessario cambiare le strate-

gie difensive e diventare consapevoli del fatto

che la vera questione non è più “se”, ma

“quando” si subirà un attacco informatico, e

soprattutto quali saranno gli impatti conse-

guenti. Se il rischio di un attacco cyber non

a

ttualità

e

lettrotecnica - maggio

2017

- numero

4

può essere cancellato, le imprese possono

però munirsi di misure preventive per affronta-

re tali minacce, misure economicamente più

sostenibili di una soluzione messa in atto

quando l’attacco è già avvenuto. Poiché le

principali cause di incidenti informatici sono la

scarsa conoscenza delle minacce e l’errore

umano, è decisivo migliorare sia la cultura del-

la sicurezza informatica che la consapevolez-

za del rischio e delle modalità per affrontarlo.

L’integrazione della sicurezza in tutte le aree

aziendali permette di ridurre le minacce e la-

sciare alle aziende lo spazio e le risorse ne-

cessarie per sviluppare il proprio business.

IT e OT: due mondi

con peculiarità diverse

Nella scelta delle soluzioni da adottare per

garantire la corretta implementazione dell’In-

dustrial Cyber Security, è fondamentale tenere

in considerazione non solo i rischi, ma anche

se situazioni operative quotidiane: soluzioni

rodate e ben funzionanti in campo IT potreb-

bero non prestarsi altrettanto bene ad un im-

piego in applicazioni OT (Operation Technolo-

gies). I sistemi IT impiegati negli ambienti di

produzione e di ufficio si differenziano sostan-

zialmente sotto quattro aspetti. Innanzitutto, nei

pc da ufficio si installano regolarmente pro-

grammi antivirus ed aggiornamenti di sicurez-

za. Al contrario, spesso i sistemi operativi e gli

applicativi industriali non sono oggetto delle

stesse attenzioni perché le patch non sono

sempre disponibili o richiedono preventive mi-

sure di validazione complicate.

Inoltre, nell’industria vengono impiegati dei par-

ticolari protocolli, come OPC, non utilizzati nel

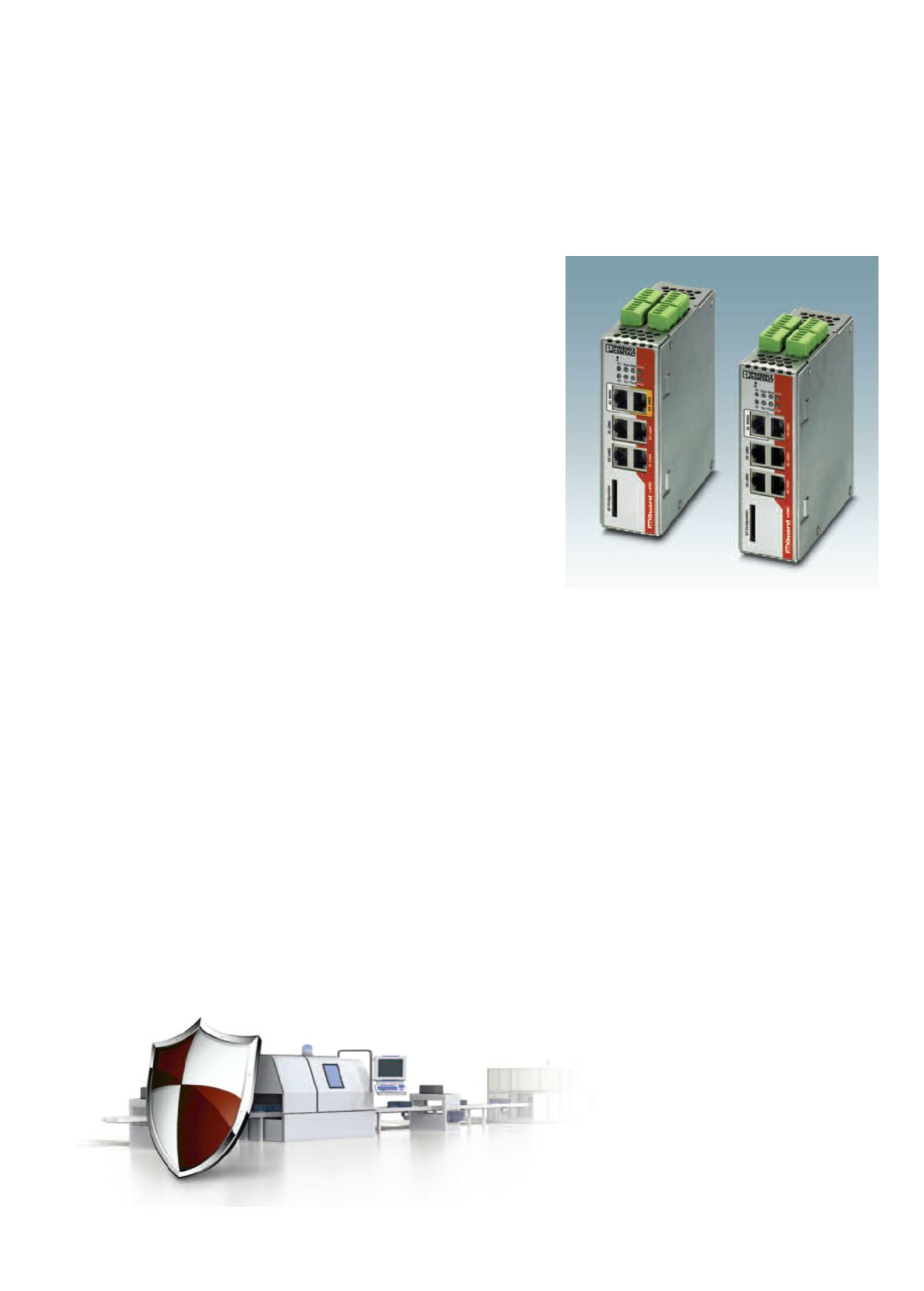

a cura di Phoenix Contact

a difesa della

produzione industriale

In un mondo altamente interconnesso,

l‘Industrial Cyber Security è

fondamentale per proteggere

processi, prodotti e dati